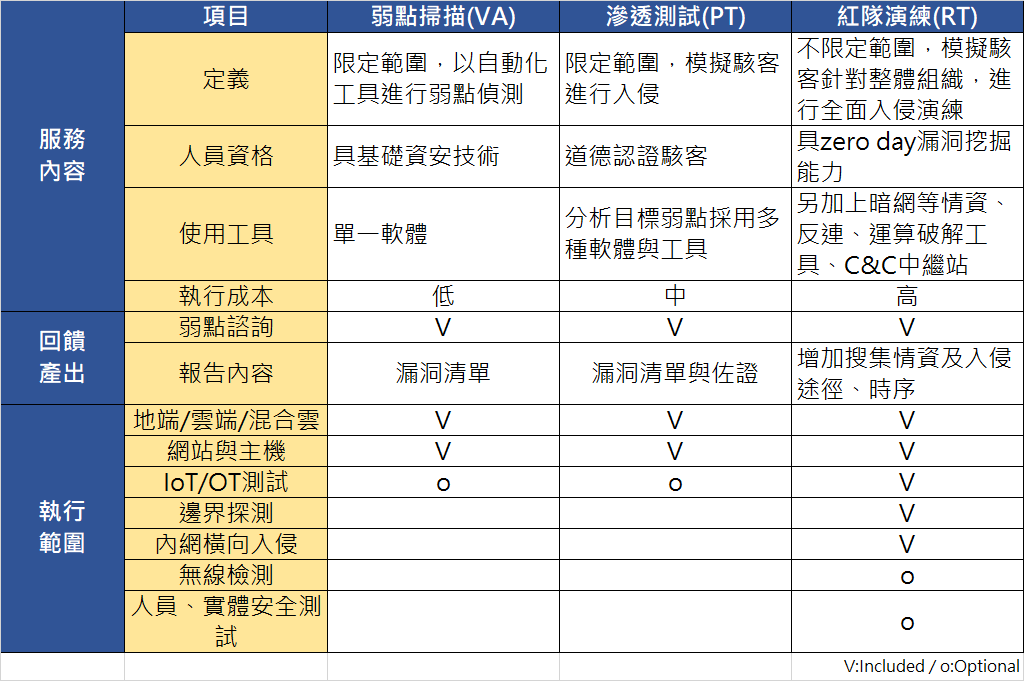

服務簡介

紅隊演練 (Red Teaming) 係用以補足傳統滲透測試容易忽略之邊界防禦,以及基於人為疏失之佈署盲點,利用公開資訊、社交網路、暗網等搜集目標情資、結合資訊安全專家之專業知識、攻防技術及駭客工具資料庫,對於雙方所約定之攻擊目標與組織,包含地端、雲端及混合雲環境等,採取無所不用其極的方法進行入侵演練,同時可驗證防守方 (藍隊) 的偵測與回應能力。

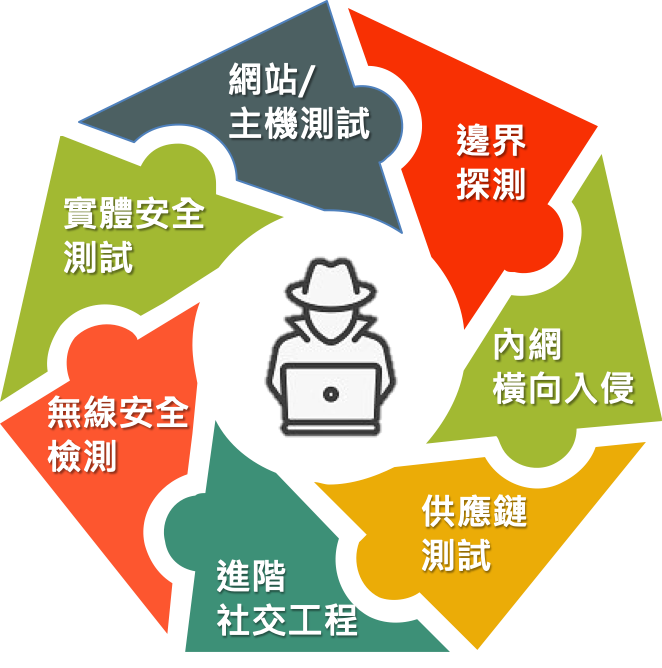

紅隊採取的攻擊路徑可能由多種不同面向的測試方法組成,包含但不限於以下檢測項目。

團隊特色及優勢

- 「2018 資安滲透測試攻防國際邀請賽」冠軍。

- 「2018 HITCON Defense企業資安攻防大賽」冠軍。

- 「2019 RedAlert72資安攻防競賽」亞軍。

- 本執行團隊連續多年獲得技服中心評鑑滲透測試A級(第一名)。

- 成員皆擁有多年檢測經驗及CEH、ECSA、GWAPT、GPEN、CISSP…等國際證照。

- 擁有主機、網站、行動APP、應用程式、物聯網設備等各領域0 day漏洞挖掘能力。

- 攻擊與防守經驗兼備的資安團隊,輔助機構達成最佳強化狀態。

- 服務團隊通過ISO 20000標準,確保服務品質與專案執行保障。

- 受信任的品牌形象、優質且穩定的檢測專家,保護企業營業秘密不外流。

- 提供豐富多元的有效解決方案,滿足一站式購足需求。

- 中華資安國際紅隊演練服務獲得2024 資安精品獎「領航獎」。

適合客群

- 定期進行黑/白箱資安檢測的成熟組織,透過更大規模的演練尋找防禦盲點。

- 已建置防禦設備及SOC中心的大型單位,經由演練過程,測試偵測能力與反應速度。

- 網路管理邊界遼闊,包含地端、雲端或混合雲等各種異質環境,希望透過實兵演練,盤點出實際痛點及優先投入預算的方向。

應用案例

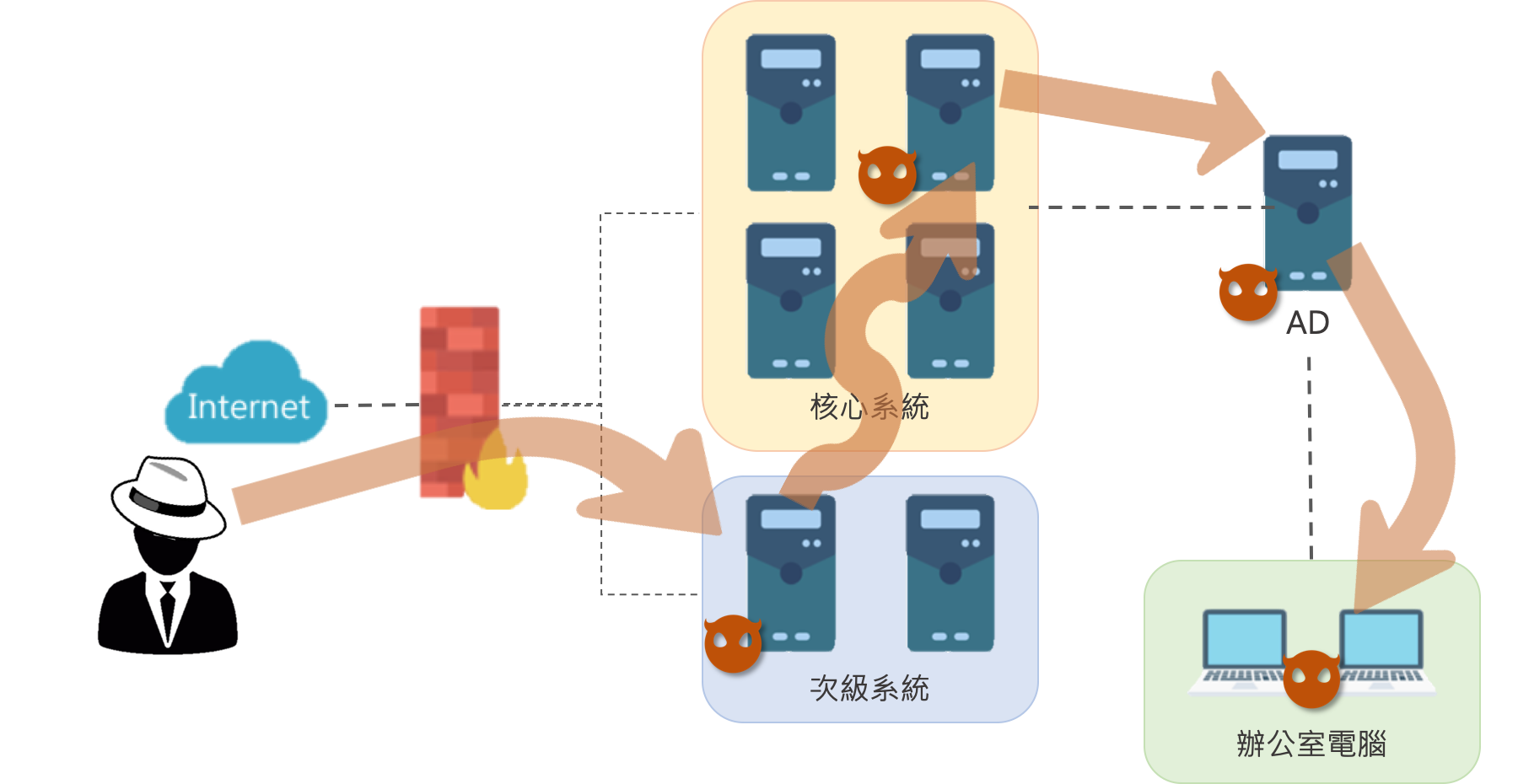

攻擊路徑可以發生在各種不同出入口與網路連結管道,下述為其中一種途徑案例:

- 檢測人員找出次級系統 (e-learning) 的注入漏洞,取得後台密碼,登入管理者後,利用公告附件上傳功能漏洞,取得主機管理權限。

- 次級系統與核心系統同樣座落於DMZ區域,利用對內開啟的服務埠 (SMB) 漏洞,取得核心系統主機管理權限。

- 利用與核心系統介接的AD進行帳號列舉,並依前述過程中取得的DB及OS密碼規則,組成特製密碼檔,佐以AD不良設定、Kerberoasting等漏洞,持續嘗試取得更高權限,最終取得Domain Admin帳密。

- 藉由AD派送程式至任意目標主機,並取得機密資料,達到演練攻擊目標。

- 企業取得演練結果、修補建議及專家顧問咨詢,進行由內而外強化,大幅提升入侵難度門檻。

註:在原本企業的例行滲透測試中,次級系統可能僅進行乙次上線前測試,或甚至從未納入測試範圍內。